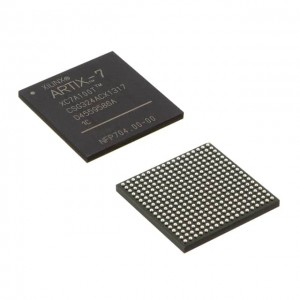

Nieuwe Originele XC7A75T-1CSG324I Spot Voorraad One-Stop BOM Service Ic Chip Geïntegreerde Schakelingen IC FPGA 210 I/O 324CSBGA

Productkenmerken

| TYPE | BESCHRIJVING |

| Categorie | Geïntegreerde schakelingen (IC's)IngebedFPGA's (Field Programmable Gate Array) |

| Mfr | AMD Xilinx |

| Serie | Artix-7 |

| Pakket | Dienblad |

| Standaard pakketje | 126 |

| product status | Actief |

| Aantal LAB’s/CLB’s | 5900 |

| Aantal logische elementen/cellen | 75520 |

| Totaal RAM-bits | 3870720 |

| Aantal I/O | 210 |

| Spanning – voeding | 0,95 V ~ 1,05 V |

| Montage type | Opbouwmontage |

| Bedrijfstemperatuur | -40°C ~ 100°C (TJ) |

| Pakket / doos | 324-LFBGA, CSPBGA |

| Apparaatpakket van leverancier | 324-CSPBGA (15×15) |

| Basisproductnummer | XC7A75 |

Hoe belangrijk is programmeerbaarheid voor de volgende generatie beveiligingsapparaten?

Digitalisering en automatisering zijn nu een wereldwijde trend.In de nasleep van de epidemie gaan diensten in alle sectoren online, en met de snelle implementatie van thuiswerken zijn mensen voor hun werk en leven steeds meer afhankelijk van internetconnectiviteit.

Naarmate het aantal gebruikers en verbonden apparaten echter blijft toenemen en de functies en behoeften diverser worden, wordt de systeemarchitectuur steeds complexer en wordt de reikwijdte van systeemfuncties groter, wat tot een groot aantal potentiële risico's leidt.Als gevolg hiervan is downtime een veel voorkomend verschijnsel en zijn ‘crashes’ regelmatig in het nieuws.

De Xilinx whitepaper WP526, The Importance of Programmability in Next Generation Security Appliances, onderzoekt meerdere firewall-architecturen en de combinatie van de flexibiliteit en configureerbaarheid van Xilinx adaptieve apparaten en zijn IP- en toolingaanbod om de prestaties van de beveiligingsverwerking aanzienlijk te verbeteren.

Beveiligingsapparatuur blijft evolueren

De volgende generatie netwerkbeveiligingsimplementaties blijft zich ontwikkelen en ondergaat een architecturale verschuiving van back-up naar inline-implementaties.Met de start van 5G-implementaties en de exponentiële toename van het aantal verbonden apparaten is er een dringende behoefte aan organisaties om de architectuur die wordt gebruikt voor beveiligingsimplementaties te herzien en aan te passen.De vereisten voor doorvoer en latentie van 5G transformeren toegangsnetwerken en vereisen tegelijkertijd extra beveiliging.Deze evolutie leidt tot de volgende veranderingen in netwerkbeveiliging.

1. hogere L2- (MACSec) en L3-beveiligingsdoorvoer.

2. de behoefte aan beleidsgebaseerde analyses aan de edge/access-kant

3. applicatiegebaseerde beveiliging die een hogere doorvoer en connectiviteit vereist.

4. het gebruik van AI en machinaal leren voor voorspellende analyses en identificatie van malware

5. de implementatie van nieuwe cryptografische algoritmen die de ontwikkeling van post-kwantumcryptografie (QPC) aandrijven.

Naast de bovenstaande vereisten worden netwerktechnologieën zoals SD-WAN en 5G-UPF steeds vaker toegepast, wat de implementatie van network slicing, meer VPN-kanalen en een diepere pakketclassificatie vereist.In de huidige generatie netwerkbeveiligingsimplementaties wordt de meeste applicatiebeveiliging afgehandeld met behulp van software die op de CPU draait.Hoewel de CPU-prestaties zijn toegenomen in termen van het aantal cores en verwerkingskracht, kunnen de toenemende doorvoervereisten nog steeds niet worden opgelost door een pure software-implementatie.

Op beleid gebaseerde beveiligingsvereisten voor applicaties veranderen voortdurend, dus de meeste beschikbare kant-en-klare oplossingen kunnen alleen een vaste set verkeersheaders en encryptieprotocollen verwerken.Vanwege deze beperkingen van software en vaste ASIC-gebaseerde implementaties biedt programmeerbare en flexibele hardware de perfecte oplossing voor het implementeren van op beleid gebaseerde applicatiebeveiliging en lost het de latentie-uitdagingen van andere programmeerbare NPU-gebaseerde architecturen op.

De flexibele SoC heeft een volledig geharde netwerkinterface, cryptografisch IP-adres en programmeerbare logica en geheugen om miljoenen beleidsregels te implementeren via stateful applicatieverwerking zoals TLS en reguliere expressie-zoekmachines.